정보 보호

보호란 ?

정의 :

1. 컴퓨터시스템에 정의된 자원에 대하여 프로그램 , 프로세스 or 사용자의 접근을 제어하는 기법

2. Ex ) 읽기 전용

컴퓨터 시스템이란 ?

정의 :

1. 하드웨어 객체 + 소프트웨어 객체 집합

2. 하드웨어 객체 : CPU , 메모리 세그먼트 , 프린터 , 디스크 및 CD-ROM

3. 소프트웨어 객체 : 파일 , 프로그램 , 세마포어

보호의 영역

1. 접근 권한 :

ㄱ. 어떤 주체가 어떤 객체를 이미 정해진 방법에 따라 접근할 수 있는 능력

ㄴ. 쉽게 말해서 어떤 프로세스가 객체에 대한 조작을 수행할 수 있는 능력

ㄷ. 자원에 대해서 얼마만큼의 권한을 가지고 쓸 수 있는지

2. 접근 제어의 목적 :

ㄱ. 컴퓨터 시스템을 이루고 있는 컴퓨팅 자원, 통신 자원 및 정보자원 등에 대하여 허가되지 않은 접근을 방어하는 것

ㄴ. 허가되지 않은 접근이란 불법적인 자원 사용,노출,수정,파괴 등 불법적인 명령어 발행

ㄷ. 허가 받은 사람만 접근할 수 있는 것

3. 접근 제어 기법의 종류 :

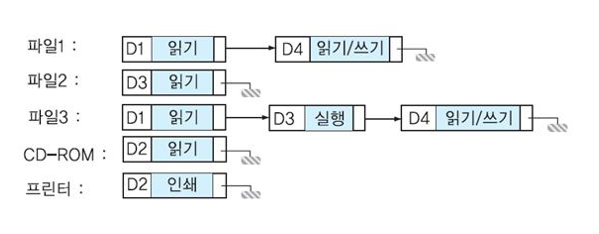

ㄱ. 접근 행렬의 열을 표현 : ACL ( Access Control List )

ㄴ. 접근 행렬의 행을 표현 : CL ( Capability List )

ㄷ. 제어 대상에 레이블을 붙이는 SL ( Security Label )

4. 접근 행렬이란 ??

정의 :

ㄱ. Access Matrix

ㄴ. 권한부여(authorization) : 어떤 사용자가 어떤 객체에 대하여 어떤 목적으로 접근 할 수 있는지 권한을 인정하는 것

ㄷ. F = file

5. 접근 행렬의 구현

ㄱ. 전역 테이블 : 가장 단순한 형태

ㄴ. 3개의 순서 쌍 <영역 , 객체 , 권한 집합 >들의 집합으로 구성

6.

접근 제어 리스트

정의 :

ㄱ. 객체에 접근할 수 있는 모든 영역을 포함하는 각 객체 리스트로 구성

ㄴ. 각 영역은 < 사용자명 , 사용자 그룹명 > 의 쌍으로 지정

ㄷ. 파일에 접근 할 수 있는 사용자 리스트를 나타낸 것

7. 권한 리스트

정의 :

ㄱ. 각 행을 해당 영역과 결합한 것

ㄴ. 객체들에 허용된 조작 유형들을 함께 갖고 있는 객체들의 리스트

8. 락-키 기법

정의 :

ㄱ. 각 객체는 락(lock)이라 불리는 유일하고 독특한 비트 패턴의 리스트

ㄴ. 각 영역은 키(key)라고 불리는 유일하고 독특한 비트 패턴의 리스트

RWDX : 실행 파일이 아니면 x- , 해당 파일이 아니면 -로 표시된다 .

àRead,Write,EXECUTE,PRINT

'학부공부 > 운영체제' 카테고리의 다른 글

| 개요 ( 병행처리 , 상호 배제 알고리즘 , 하드웨어에 의한 동기화 , 세마포 , 모니터 ) (0) | 2018.07.24 |

|---|---|

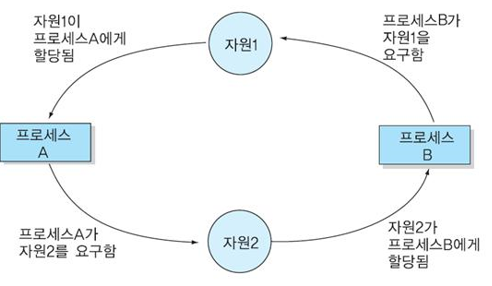

| 교착 상태 ( 4가지 조건 ) (0) | 2018.06.04 |

| 교착상태 회피 ( 은행가 알고리즘 Ex문제풀이 ) (0) | 2018.06.01 |

| 교착상태 회피( 은행가 알고리즘 ) (0) | 2018.06.01 |

| 파일시스템(정의,특징,기능,종류) (0) | 2018.05.30 |

#IT #먹방 #전자기기 #일상

#개발 #일상